Простая блок-схема поможет вам понять, попадает ли ваша организация в сферу действия требований PCI DSS.

Что такое PCI DSS и хостинг PCI DSS?

PCI DSS — это список требований, которые организации должны соблюдать для обеспечения безопасности данных о держателях карт. Цель — исключить возможность утечки конфиденциальных данных и средств. В этой статье вы узнаете, к каким организациям применяются эти требования и что необходимо сделать для их выполнения.

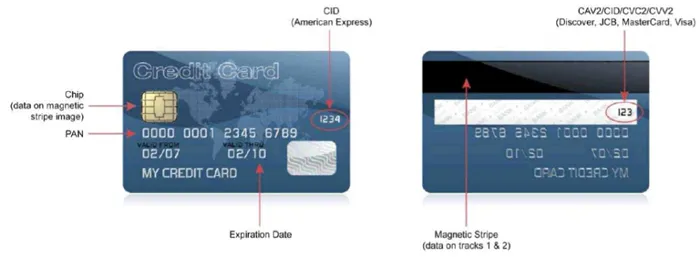

Стандарт должен соблюдаться, если организация хранит, обрабатывает или раскрывает номера платежных карт третьим лицам в рамках своей деятельности. Это относится ко всем 5 международным схемам карточных платежей, которые являются членами PCI SSC (Visa, MasterCard, American Express, JCB и Discover), и соответствие стандарту является 100% обязательным.

Если требования не будут выполнены, предприятия не смогут использовать международные схемы карточных платежей, а их существующие контракты с этими схемами будут расторгнуты.

Раздел 3 PCI DSS запрещает хранение критических данных аутентификации (сокращенно QAD), включая TRACK, CVV2, PIN или PIN-блок, после транзакции. Однако это не относится к CAD эмитента, если данные требуются для авторизации транзакции. Номера банковских счетов (PAN), связанные с информацией о держателях карт (PIN), также могут храниться, но эти данные должны быть защищены в соответствии с требованиями стандарта. Все эти меры направлены на предотвращение разглашения конфиденциальных данных пользователя после совершения операций на сайте.

Если важные аутентификационные данные автоматически сохраняются после авторизации, их следует удалить. В будущем инфраструктура должна быть создана таким образом, чтобы такие данные не оставались в системе.

Хранение номеров банковских карт может быть необходимо для ведения бизнеса компании, это менее рискованно, чем хранение CAD. Однако она также должна быть защищена и ограничена по времени, в зависимости от потребностей компании.

Стандарт PCI DSS, последняя версия которого (3.2.1) была опубликована в декабре 2018 года, включает 415 тестовых процедур в 12 модулях:

1. поддержание внутренней безопасности сети.

2. 1. Поддержание конфигурации ИТ-инфраструктуры.

3. ведение информации о держателях карт.

4. защита данных о держателях карт, переданных третьим лицам.

5. защита ИТ-инфраструктуры с помощью антивирусного программного обеспечения.

6. создание и обслуживание информационных систем.

7. регулирование доступа к информации о держателях карт.

8. методы аутентификации.

9. физическая защита ИТ-инфраструктуры.

10. запись событий и действий.

11. мониторинг безопасности ИТ-инфраструктуры.

12. информационная безопасность.

Это относится ко всем элементам ИТ-инфраструктуры, где обрабатываются, хранятся и передаются данные держателей платежных карт, а также к ИТ-системам, которые взаимодействуют с ними.

С чего начать выполнение требований

Совет PCI SSC выпустил документ под названием «Приоритетный подход к соответствию стандарту PCI DSS», который поможет организациям составить план работы. Он включает в себя 6 этапов:

1. удаление QAD и уменьшение времени пребывания DDS.

2. поддержание безопасности внутренних и беспроводных сетей.

3. безопасность приложений, баз данных и операционных систем.

4. мониторинг и контроль доступа.

5. обеспечение информационной безопасности.

6. поддержание безопасности информационных систем.

Как сократить область применимости PCI DSS

Для этого можно использовать следующие методы:

- по возможности избегать обработки, хранения и передачи информации о держателях карт,

- Шифровать данные держателей карт; изолировать соответствующие ИТ-системы, не участвующие непосредственно в обработке, хранении и передаче данных,

- Токенизация — замена прямых данных о держателях карт уникальными идентификаторами, которые не являются данными о держателях карт. Важно, чтобы сохранялась связь между исходными данными и созданным маркером.

Принимаются специальные меры для защиты данных пользователей платежных карт. Одним из наиболее важных является PCI DSS — набор специальных требований, которые помогают повысить безопасность сетевой инфраструктуры и устранить уязвимости, ставящие под угрозу конфиденциальность пользователей.

Требования стандарта PCI DSS

Стандарт представляет собой официальный документ, устанавливающий необходимые меры для поставщиков услуг и продавцов при работе с данными платежных карт. Следует отметить, что изложенные требования также являются обязательными для организаций, которые могут повлиять на безопасность конфиденциальной платежной информации. Документ действителен во всем мире и также используется для компаний в России.

В общей сложности стандарт включает более 280 критериев оценки, которым необходимо соответствовать для получения требуемой сертификации. К ним относятся проверка контроля доступа, безопасность компьютерных сетей, безопасность физических систем, методы аутентификации и т.д.

В целом, существует 6 требований, которые составляют основу стандарта безопасности PCI DSS. Они являются более или менее общепринятыми. Что это такое?

- Использование защиты сетевой инфраструктуры. Этот критерий требует наличия брандмауэров, которые фильтруют входящий и исходящий трафик. Это также требует особого подхода к обработке всей информации о клиенте — процессы должны быть разделены на несколько независимых групп. Каждая функция назначается одной ВМ для предотвращения несанкционированного доступа к многочисленным данным.

- Антивирусное программное обеспечение. Очень важный элемент, который защищает систему от взлома и хакерских атак и помогает защитить процесс обновления уязвимого программного обеспечения. Это также проактивная мера, которая помогает закрыть неисследованные уязвимости.

- Использование шифрования. Эта часть стандарта PCI DSS предполагает использование криптографии с ключами более 128 бит. Эта мера была введена несколько лет назад в связи с обнаруженной уязвимостью, которая позволяла злоумышленникам извлекать информацию из зашифрованного канала связи. Стандарт также включает список рекомендованных поставщиков, чьи решения позволяют шифровать данные.

- Постоянный мониторинг инфраструктуры. Все операции должны контролироваться для обнаружения повреждения данных или несанкционированной фальсификации. Мониторинг также необходим для своевременного обнаружения уязвимостей в системе.

- Создайте политику доступа к данным. Многоуровневая аутентификация обязательна при подключении к элементам инфраструктуры и хранилищам данных. Доступ к местам хранения файлов должен быть ограничен. Рекомендуется корректировать политику в случае кадровых изменений в компании, чтобы ограничить доступ для бывших сотрудников.

- Наличие корпоративной политики информационной безопасности. Еще одним обязательным условием сертификации является разработка общей политики ИТ-безопасности, которая должна включать пункты об алгоритме доступа к персональным данным и мерах в случае угроз безопасности.

Помимо этих пунктов, соответствие PCI DSS требует регистрации всех событий и действий системы, дополнительной защиты данных при передаче, конфигурации элементов информационной структуры и т.д. Как видите, требования включают в себя как физический элемент, так и элемент аппаратного обеспечения, что означает, что проверяется абсолютно все.

Какие организации должны соблюдать стандарт

Давайте подробнее рассмотрим, на какие компании будут распространяться требования документа. К ним относятся:

- Банки,

- поставщики услуг,

- интернет-магазины,

- колл-центры,

- платежные шлюзы.

Этот список можно дополнить компаниями, которые предлагают услуги и продают их через свой сайт. Не должны быть забыты и другие организации, чья деятельность каким-либо образом связана с обработкой и хранением данных держателей карт.

Особенности сертификации

Чтобы пройти сертификацию PCI DSS, компания должна выбрать подходящий метод аудита:

- Внешний (QSA): проводится аудиторской фирмой, имеющей соответствующую сертификацию. В ходе аудита рассматриваются все меры, принятые компанией, и собираются доказательства их соблюдения. Эксперты оценивают аппаратную и программную инфраструктуру, конфигурацию операционной системы, топологию сети и другие технические параметры, которые могут повлиять на безопасность данных. Результаты аудита действительны в течение определенного периода времени, после чего аудит повторяется. Этот тип аудита подходит для организаций, обрабатывающих более 6 миллионов транзакций в год.

- Внутренний (ISA): Выполняется внутренним специалистом, т.е. сотрудником компании. Основным требованием является обучение и сертификация в Совете PCI DSS. Во время сертификации специалист собирает информацию о соответствии стандарту. ISA потребуется компаниям, которые обрабатывают более 20 000 платежей в год (но менее 6 миллионов).

- Самооценка (SAQ). Самый простой тип сертификации, подходит для компаний, обрабатывающих не более 20 000 платежей в год. Проверка осуществляется путем заполнения формы самооценки. Подтверждение соответствия стандартизированным правилам не требуется.

Существует 4 уровня сертификации, которые позволяют предприятию обрабатывать различное количество транзакций в год:

- Уровень 4 — до 20 000.

- Уровень 3 — от 20 000 до 1 миллиона.

- Уровень 2 — от 1 до 6 миллионов.

- Уровень 1 — более 6 миллионов.