Поставщики услуг управления DNS управляют крупными сетями Anycast и расположены по всему миру. Специалисты по сетевой безопасности ведут круглосуточный мониторинг сети и применяют специальные инструменты для смягчения последствий DDoS-атак.

Что такое DDoS-атака

7 декабря 2020 При выборе хостинга начинающие веб-мастера часто сталкиваются с определением защиты от DDoS-атак. В этой статье объясняется, что такое DDoS-атаки, чем они могут быть опасны для владельцев бизнеса и как защитить свой сайт от DDoS-атак. Давайте начнем!

Атака DDoS (Distributed Denial of Service) — это особый вид хакерской атаки, осуществляемой большим количеством компьютеров на компьютерную систему. Основная цель такой атаки — закрыть проект, чтобы клиенты не могли получить доступ к необходимым им системным ресурсам. В современном мире DDoS-атаки очень популярны, поскольку они могут привести к выходу из строя практически любой системы. Поэтому очень важно выбрать хостера, который предлагает защиту от DDoS.

Типы DDoS-атак

Существует несколько типов DDoS-атак. Наиболее известные и распространенные из них:.

- HTTP-флуд и ping-флуд.

- Smurf-атака (ICMP-флуд).

- Атака Fraggle (UDP-флуд).

- SYN-флуд.

Ниже приводится анализ каждого из них.

HTTP-флуд и ping-флуд

Ping floods — это тип атаки, направленный на отказ в обслуживании сетевого оборудования. Ее основная функция заключается в том, что она может выполняться программным обеспечением, входящим в обычную версию операционной системы. Это самый простой и примитивный тип атаки. Это происходит только тогда, когда канал атакующего значительно шире канала жертвы. Другими словами, этот метод неэффективен. Другими словами, этот метод не эффективен против серверов с высокой пропускной способностью.

HTTP-флуд — это наиболее часто используемый метод атаки на серверы DDoS. Идея этого метода заключается в том, что злоумышленник посылает небольшие HTTP-пакеты, а сервер отвечает пакетами во много раз больше. В таких условиях более вероятно насыщение пропускной способности канала жертвы.

Smurf-атака (ICMP-флуд)

Атака Smurf или ICMP flooding — это удаленная сетевая атака, осуществляемая программно через канал связи. При этой атаке хакер посылает широковещательные сетевые запросы от имени целевой системы. В качестве средства передачи используются пакеты ICMP, предназначенные для передачи конфиденциальной информации. Это одна из самых серьезных и злонамеренных DDoS-атак, поскольку у целевой системы практически нет возможности обойти отказ в обслуживании.

Атака Fraggle (UDP-флуд)

Атака Fraggle — это вариант атаки Smurf, при которой атакующий посылает UDP-пакеты вместо ICMP-пакетов. Поэтому второе название этой атаки — UDP flooding. Формат, используемый в атаке Fraggle, очень прост. Команда Echo отправляется на порт 7 жертвы посредством широковещательного запроса. Echo — это команда Unix, используемая для отображения текстовой строки. Затем IP-адрес хакера заменяется на IP-адрес устройства жертвы, и устройство жертвы немедленно получает многочисленные ответные сообщения. Это приводит к насыщению полосы пропускания и атаке типа «отказ в обслуживании».

SYN-флуд

SYN-флуд — еще один тип сетевых атак. Это предполагает отправку большого количества SYN-запросов за достаточно короткий промежуток времени. Злоумышленник может установить соединение, используя все ресурсы системы для отправки поддельных запросов.

Причины ДДоС-атак

Атаке могут подвергнуться все владельцы веб-сайтов. Причины DDoS-атак включают.

- Личная неприязнь. К сожалению, это частная причина атак как на небольшие проекты, так и на серьезные коммерческие и правительственные организации. Например, в тысяча девятьсот девяносто девятом году веб-узлы ФРБ были подвергнуты атаке и находились в недоступном состоянии на протяжении нескольких недель. Основанием для атаки стал рейд ФБР против хакеров.

- Развлечение. Многие молодые хакеры, которые только начинают изучать DDoS, пробуют осуществлять атаки просто ради опыта и удовольствия — им нравится наблюдать на размерами своих разрушений после состоявшегося нападения.

- Политический протест. Например, одной из самых знаменитых ДДоС-атак с целью протеста по политическим причинам стала акция в поддержку Памятника Воину-освободителю в Эстонии в две тысячи седьмом году.

- Конкуренция. Бывает, что недобросовестные компании целенаправленно заказывают у хакеров атаки на своих конкурентов, чтобы вывести их проекты из строя.

- Вымогательство или шантаж. В таком случае злоумышленники заранее связываются с владельцами сайтов и шантажируют их тем, что навредят их ресурсам.

В 2016 году одна из крупнейших в мире DDoS-атак вызвала значительные сбои в работе, продемонстрировав, насколько разрушительными могут быть атаки. Хакеры создали армию из 100 000 устройств Интернета вещей (IoT), чтобы атаковать компанию Dyn, ведущего поставщика услуг по обслуживанию доменных имен.

Введение

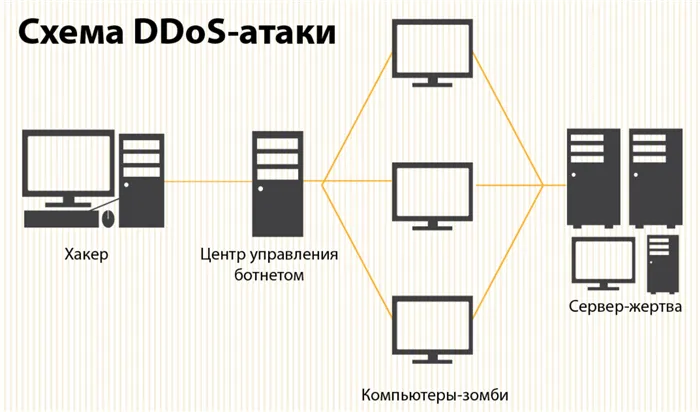

Люди, незнакомые с ПР, часто путают DoS-атаки с DDoS-атаками. Здесь проще всего запомнить, что при DoS-атаке отказ в обслуживании пытается атаковать одна машина; при DDoS-атаке таких машин много, обычно это ботнет. Они содержат зараженные компьютеры, которые полностью контролируются злоумышленником.

Как вы можете себе представить, с DDoS-атаками бороться гораздо сложнее. В зависимости от бюджета киберпреступника, это может занять несколько дней или даже недель. Эффективность этой атаки очевидна, а доступность поражает. На рынке даркнета небольшой ботнет можно приобрести за 150 долларов США.

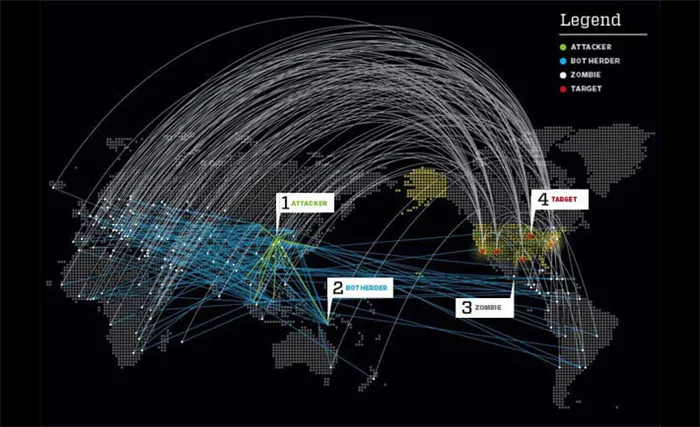

Чтобы получить представление о количестве DDoS-атак, предпринятых в разных частях мира, см. карту цифровых атак.

На данный момент существует множество различных DDoS-атак. Давайте рассмотрим некоторые из них

Виды DDoS-атак

DDoS DDoS на уровне приложений

Атаки на уровне приложений (или уровень 7) заключаются в отправке огромного количества запросов, требующих большого количества вычислительной мощности. В эту категорию также входят HTTP flooding и DNS flooding.

Поскольку HTTP-флуд обычно осуществляется против конкретной цели, предотвратить эту атаку очень сложно. Он не использует вредоносные пакеты и полагается на ботнеты.

В этом типе атаки целью является DNS-сервер жертвы. Если DNS-сервер недоступен, соответствующий сервер не может быть найден. DNS flooding — это симметричная атака, инициируемая многими зомби в ботнете, и относится к категории UDP-атак. Эта атака облегчает выдачу себя за другого.

Сетевые уровни DDoS.

Это очень масштабные атаки, измеряемые в гигабитах в секунду (Гбит/с) или пакетах в секунду (PPS). В худшем случае скорость таких атак может достигать 20-200 Гбит/с. Этот тип DDoS-атаки различают между SYN floods и UDP floods.

Создается большое количество запросов для подключения к серверу, который затем не может ответить на эти запросы. Целью здесь являются все порты сервера, которые «наводняются» пакетами SYN, переполняя очередь соединений сервера. Пакет SYN-ACK игнорируется, создавая так называемое полуоткрытое соединение, ожидающее подтверждения от клиента.

Сервер «наводнен» UDP-запросами на каждый порт. В этом случае сервер отвечает пакетом ‘destination unreachable’, в результате чего атакованная система перегружается и не может ответить.

Что такое амплификация (amplification)

Усиление — это техника, используемая для увеличения пропускной способности DDoS-атак. Злоумышленники могут увеличить эффективность атаки до 70 раз, подменив IP-адрес запроса. Скорость загрузки может отличаться в зависимости от типа сервера.

Например, команда monlist часто используется для DDoSNTP-атак. Эта команда отправляет информацию о последних 600ntpd клиентах злоумышленнику. Другими словами, небольшой запрос от зараженной машины посылает обратно большой поток UDP. При использовании ботнетов такие атаки просто огромны.

Рисунок 1: Схема DDoS-атаки

Предположим, что злоумышленник отправляет 100 000 коротких DNS-запросов по 50 байт каждый (всего 5 М байт). Если каждый ответ содержит 1K байт, то общее количество составляет 100M байт. Таким образом, название — усиление. Сочетание атак отражения и усиления DNS может иметь очень серьезные последствия.

Что такое DDoS-атака

DDoS означает Distributed DenialofService (распределенный отказ в обслуживании). Он реализован несколько иначе, чем DoS. Основное отличие заключается в использовании нескольких серверов одновременно. Сложность защиты от этого типа атак зависит от количества машин, посылающих движения.

- Многопоточный характер – такой подход упрощает задачу блокирования сайта, потому что быстро отсеять все атакующие IP-адреса практически нереально.

- Высокая скрытность – грамотное построение атаки позволяет замаскировать ее начало под естественный трафик и постепенно «забивать» веб-ресурс пустыми запросами.

- Сложность подавления – проблема заключается в определении момента, когда атака началась.

Ручное изучение журналов не поможет, так как практически невозможно отличить атакующие серверы от «нормальных». Ситуация усугубляется тем, что 9 из 10 источников оказались «обычными сайтами», которые ранее были заражены вирусом или скомпрометированы вручную. Они постепенно образуют единую сеть, называемую ботнетом, что повышает интенсивность атаки.

Главные отличия и цели атак

Наиболее распространенной причиной, по которой кто-то решает «скачать» тот или иной интернет-ресурс, является выкупное ПО. Эта система аналогична заражению локального компьютера вирусом ransomware. После активации вирус ransomware требует выкуп от владельца и начинает перезагружать Windows. То же самое относится и к веб-сайтам. Хакер отправляет владельцу электронное письмо с претензией.

Другие причины включают:.

- Недобросовестная конкуренция – «коллеги» пытаются занять нишу путем удаления других игроков рынка.

- Развлечение – молодые программисты запускают атаки ради хвастовства перед друзьями, знакомыми, коллегами.

- Неприязнь личного, политического характера – мотивом становится несогласие с политикой правительства, определенной организации.

Также проблемы могут исходить от недовольных сотрудников, которые уволились или все еще работают, но готовы мириться со своим работодателем.

Типы атак

Различные варианты кибератак затрудняют определение типа воздействия и способов защиты от них. Существует более десятка способов снижения производительности сервера, каждый из которых требует отдельного механизма реагирования. Например, популярны UDP-флуд, запросы на доступность сайтов и блокировка DNS-серверов.

Переполнение канала

Поток эхо-запросов отправляется на сервер, чтобы полностью «заблокировать» аппаратные ресурсы компьютера (физические или виртуальные машины). Поскольку все интернет-провайдеры имеют ограниченные каналы связи со своими пользователями, достаточно заполнить их фальшивым трафиком, который не позволяет им открыть сайт в случае нормальных запросов.

DNS-флуд

Целью атаки является DNS-сервер, подключенный к «жертве». В этом случае владелец сайта не получает никаких сообщений от хостинг-провайдера. Единственный способ вовремя «увидеть» проблему — подключиться к сторонней системе, например, Яндекс.Вебмастер, которая контролирует доступность домена, скорость соединения и т.д.

PING-флуд

Воздействие на сервер заключается в многочисленных запросах без ожидания ответа от сервера. В результате веб-ресурс начинает терять фактические пакеты данных и становится полностью недоступным из-за низкой скорости открытия страниц. Пользователь увидит попытку открытия, но никаких результатов в формате страницы.

UDP-флуд

Как и в предыдущем варианте, на сервер «жертвы» отправляется большое количество пакетов в формате дейтаграмм. В ответ на каждый из них сервер должен отправить ответ в виде ICMP-пакета, указывающего на то, что «получатель» недоступен. В результате вся емкость виртуальной машины занята неиспользуемой работой.

Переполнение буфера

Популярный метод DoS-атаки. Цель хакеров — вызвать ошибки в программах, установленных на сервере злоумышленника. Например, путем переполнения буферов памяти, доступных приложению. Такие попытки можно легко исключить, но только при условии использования специального программного обеспечения или маршрутизаторов с функциями безопасности.

DDOS-атаки часто планируются на пиковые периоды, такие как дни интернет-магазинов. Большой поток личных и финансовых данных в наше время привлекает хакеров.

Способы защиты от вирусов и DDoS-атак

Около 30 процентов атак DDO исходит из Китая, 22 процента — из США и 16 процентов — из Великобритании. Далее в порядке убывания следуют Франция, Бразилия, Южная Корея, Сингапур, Япония, Вьетнам и Германия.

Количество и мощность DDOS-атак растет с каждым годом. Они непредсказуемы. А ущерб, который они наносят, настолько значителен, что игнорирование этого фактора недопустимо.

К факторам и методам защиты от вирусов и DDOS-атак относятся

- фильтрацию;

- блэкхолинг;

- наращивание ресурсов;

- маскировку IР-адреса;

- обратный DDoS;

- устранение уязвимостей.

Фильтрация веб-трафика включает маршруты. DNS при содействии посредничества. или пересылается по протоколу GRE.

В первом варианте клиент получает IP в пределах защищенной сети. Клиент получает «чистый» тираж. Преимуществом этого варианта является высокая скорость. Во втором варианте циркуляция передается с помощью туннеля GRE.

Облачные решения для DDoS-атак

Облачное решение обеспечивает хорошие результаты. В частности.

- Incарsulа. Производит комплексную защиту от атак на уровнях 3,4 и 7. Работает в постоянном режиме либо включается при необходимости. Данная сеть включает 32 дата-центра. Подходит для защиты сайта, инфраструктуры и DNS.

- Акамаi. Высокоэффективная защита. Подтвержден факт отражения атаки мощностью 620 Gbрs. Располагает более 1300 площадками в 100 странах мира.

- Konа DDоs Dеfеndеr. Защищает от атак на периферию сети.

- Cloudflare. Функционирует 102 дата-центра. Защита производится на уровнях 3,4,7.

- Sucuri. Предлагает комплексную защиту сайта. Производит комплексную защиту от атак на уровнях 3,4 и 7.

- Аlibаbа. Может отражать довольно мощные атаки.

- Myrа. Подходит для защиты сайтов, веб-приложений и DSN-серверов.

Не стоит недооценивать важность защиты от хакерских атак.

Заключение

Специализированное программное и аппаратное обеспечение может помочь защитить от DDO-атак малые и средние предприятия, крупные организации и государственные службы. Если вы не уделяете достаточного внимания безопасности своего бизнеса, вы можете потерять его всего за несколько часов. Когда происходит запланированная атака, ваш сайт будет тщательно изучен злоумышленником на предмет слабых и уязвимых мест. Тогда удар будет более эффективным.

Поэтому, когда речь идет о защите от хакерских атак, следует обратиться к эксперту. Обеспечить непрерывный мониторинг на наличие угроз. А когда они возникнут, специалисты начнут корректировать конфигурацию и работу системы защиты.