Голосовые вызовы и другие медиафайлы также защищены сквозным шифрованием во многих приложениях и сервисах. Вы можете воспользоваться преимуществами конфиденциальности шифрования, просто используя эти приложения для общения.

ProtonMail: Сквозное шифрование: описание и принцип работы метода

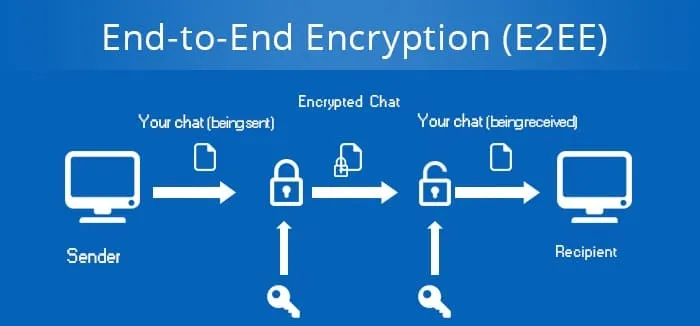

End-to-end encryption (E2EE), используемое в защищенном сервисе электронной почты ProtonMail, — метод передачи данных, при котором доступ к сообщениям имеют только пользователи, участвующие в коммуникации.

Используя криптографические ключи, E2EE гарантирует, что контроль над почтой осуществляется непосредственно пользователями и что ни подслушивающие, ни серверы, передающие данные, не могут расшифровать сообщения.

Что не является сквозным шифрованием?

Чтобы получить четкое представление о том, что такое E2EE, нам сначала нужно уточнить, чем не является сквозное шифрование. Вы, вероятно, знакомы с шифрованием, используемым веб-сайтами для защиты онлайн-активности. Например, когда вы посещаете сайт https://www.gmail.com, протокол HTTPS в верхней части адресной строки указывает на то, что для шифрования передачи данных между вашим компьютером и серверами Google используется шифрование SSL или TLS. Этот протокол является более безопасным, чем HTTP, и используется многими интернет-ресурсами для защиты от кражи данных. Основной недостаток технологии HTTPS заключается в том, что при общении двух пользователей передаваемые данные проходят через центральные серверы (например, GMail), которые имеют ключи для расшифровки информации. Чтобы исключить серверы из цепочки и тем самым повысить защиту данных, можно использовать сквозное шифрование.

При сквозном шифровании конечными точками передачи являются непосредственно устройства отправителя и получателя. Сообщение шифруется локально на отправляющем устройстве и может быть расшифровано только на принимающем устройстве. Сквозное шифрование часто называют «шифрованием на стороне клиента» или «нулевым доступом», поскольку шифрование происходит на устройствах конечных пользователей, а не на серверах облака. Благодаря этой функции сквозное шифрование предотвращает возможное считывание данных пользователя серверами. При реализации сквозного шифрования существует два типа криптографических алгоритмов: симметричные и асимметричные.

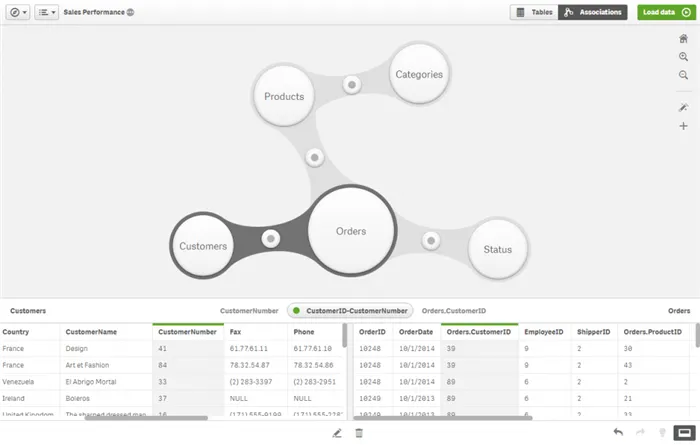

Рисунок 1 Сквозное шифрование гарантирует, что центральные серверы не имеют доступа к данным.

Симметричная криптография

Шифрование с симметричным ключом используется для «блокировки» сообщения. Принцип метода основан на том, что отправитель генерирует ключ для преобразования сообщения в криптограмму, т.е. зашифрованную версию сообщения, а затем отправляет эту криптограмму получателю. Ключ передается получателю по другому защищенному каналу, чтобы получатель мог расшифровать сообщение.

Чтобы проиллюстрировать, как симметричная криптография работает в реальности, рассмотрим передачу сообщения с электронного адреса ProtonMail другому поставщику услуг электронной почты. В этом случае необходимо защитить сообщение паролем и переслать его получателям. Получатели получают сообщение, содержащее ссылку на страницу ProtonMail, где находится зашифрованный текст. Затем получатели вводят пароль отправителя сообщения, и сообщение расшифровывается на локальном компьютере. Таким образом, пароль никогда не покидает компьютер отправителя и не передается на серверы ProtonMail, поэтому никто посторонний не сможет расшифровать сообщение.

Голосовые вызовы и другие медиафайлы также защищены сквозным шифрованием во многих приложениях и сервисах. Вы можете воспользоваться преимуществами конфиденциальности шифрования, просто используя эти приложения для общения.

Что такое сквозное шифрование, типы шифрования информации

Когда вы общаетесь с другом или любимым человеком в Интернете, набранные вами сообщения имеют широкий охват, и с ними может многое произойти. Сквозное шифрование — один из способов защиты данных.

Что такое шифрование?

Шифрование — это скремблирование сообщения таким образом, чтобы только получатель мог его расшифровать. Программное обеспечение для шифрования преобразует ваше сообщение в нечитаемую строку. Даже если кто-то получит ваше сообщение, он не сможет получить доступ к зашифрованным данным, если у него нет ключа. Военное шифрование практически невозможно взломать, поскольку в нем используются 256-битные ключи, которые дают 2 256 возможных комбинаций. Суперкомпьютера, который мог бы взломать такой ключ, до сих пор не существует, даже через несколько лет.

Типы шифрования

При симметричном шифровании отправитель и получатель используют один и тот же закрытый ключ шифрования для расшифровки и шифрования зашифрованного сообщения. Основной недостаток заключается в том, что ключ должен быть разделен между сторонами. Если безопасный туннель не установлен, подслушивающее лицо может извлечь ключ и расшифровать сообщение.

Асимметричное шифрование — использует более совершенный и безопасный метод защиты данных. В этом случае ваше сообщение шифруется двумя ключами — открытым и закрытым. Открытый ключ одинаков для отправителя и получателя, а закрытый ключ уникален для каждой стороны. Это означает, что обе стороны не знают секретный ключ друг друга. В этом случае доступ к сообщению может получить только тот, у кого есть и закрытый, и открытый ключ. Если во время передачи сообщение попадет в чужие руки, перехватчик не сможет получить к нему доступ, даже если у него есть открытый ключ. Расшифровать его может только тот, кто владеет секретным ключом.

Хотя этот тип шифрования более совершенен, чем симметричное шифрование, обе конечные точки все равно остаются незащищенными. Если злоумышленники взломают одно из устройств и украдут оба ключа, они смогут получить доступ к вашим данным.

Рекомендуемое чтение — система dlp (специальное программное обеспечение для защиты данных).

Что такое сквозное шифрование?

При сквозном шифровании (E2EE) ваше сообщение шифруется на всем пути между двумя конечными точками. Данные остаются зашифрованными при прохождении через промежуточные серверы, и ни ваш поставщик услуг, ни ваш интернет-провайдер, ни любая третья сторона не могут получить к ним доступ.

Без E2EE ваше сообщение шифруется, как только оно попадает на центральный сервер, который его расшифровывает. Таким образом, организация, управляющая этими серверами (например, интернет-провайдер), может видеть ваши сообщения. Однако если вы используете VPN, этот тип соединения гораздо более безопасен, поскольку служба VPN шифрует ваш трафик и изменяет ваш IP-адрес. Это позволит вам безопасно и конфиденциально пройти все промежуточные точки.

Как реализовать сквозное шифрование?

Вы можете реализовать шифрование E2EE самостоятельно, но это довольно сложный процесс. В противном случае просто убедитесь, что используемое вами программное обеспечение или услуга имеют эту функцию, и включите ее для обеспечения более безопасной связи. Это особенно важно, если вы имеете дело с конфиденциальной информацией, такой как банковские реквизиты или личные данные.

E2EE играет важную роль в безопасных приложениях для обмена мгновенными сообщениями. Существует множество приложений для безопасного обмена сообщениями с использованием E2EE, но они не очень широко распространены. В некоторых системах, таких как Telegram или FB Messenger, она не включена по умолчанию, поэтому вам придется включить ее самостоятельно.

E2EE также необходим для защиты вашей электронной почты.

- E2EE не защищает конечные точки, поэтому тот, кто взломает одну из них, может получить открытый или закрытый ключ или просто собрать данные о вашем приложении,

- Некоторые системы обмена сообщениями могут не шифровать свои резервные данные. Например, WhatsApp предлагает E2EE, но не шифрует резервные сообщения, хранящиеся на серверах Google Drive. Это означает, что Google может иметь доступ к журналу резервного копирования. Всегда убедитесь, что приложение реализует E2EE из конца в конец,

- Атака через черный ход — это скрытый обход шифрования. Это может быть сделано троянами, вредоносными программами или вредоносным кодом. Таким образом, хакеры могут завладеть вашим устройством и получить доступ к личным данным.

Несмотря на эти потенциальные уязвимости, E2EE остается одним из самых надежных инструментов обеспечения конфиденциальности и безопасности на рынке. Рекомендуется использовать приложения с E2EE, когда это возможно.

Однако следует придерживаться стандартных методов обеспечения безопасности в Интернете, например, избегать подозрительных вложений, электронных писем и загрузок, а также обновлять антивирусное и антивирусное программное обеспечение с помощью надежной службы VPN. Хотя VPN не использует технологию E2EE, она все равно обеспечивает безопасность благодаря защищенным серверам и зашифрованному трафику.

Рекомендуемое чтение — стандарт шифрования pgp.

Вам будет полезно узнать алгоритм шифрования DSA.