Основная задача шпиона – украсть ценную информацию в стране, куда его подослал хозяин. Точно так же шпионское ПО пытается украсть имена пользователей и пароли учетных записей пользователей, и значительная часть этого сосредоточена на отправке информации о банковских картах и учетных записях ничего не подозревающих пользователей создателям вирусов.

Разбираемся, что такое компьютерный вирус?

Вирусы и вредоносное ПО у всех на устах. И с каждым днем пользователей становится больше. Бывает, люди начинают думать о своей безопасности только после первых потерь. То есть, когда у них уже что-то взято, только тогда человек начинает думать о своей безопасности и, как ни крути, сталкивается с чем-то вроде вируса.

Они начинают бояться этого слова, изо всех сил стараются не подхватить вирус, а на самом деле даже не знают, что это за вирус. Поэтому в этой статье я постараюсь рассказать вам, что такое компьютерный вирус?

Вступление

Уже давно люди стали использовать компьютеры для самых разных целей. Возможность того, что каждый год неуклонно росла в положительном направлении. Мы стали использовать компьютеры не только для расчета данных, но и для развлечения. Каждый день появляются новые игры и полезные программы.

Таким образом, компьютеры заполонили почти каждый дом в каждом уголке планеты. Все веселые и довольные пользовались ими как хотели. Но как-то очень быстро и в то же время незаметно в ушах всех пользователей стало звучать слово «вирус». Со временем люди стали бояться слова вирус, понимая на психологическом уровне, что это нехорошо и что не стоит в это ввязываться.

Эти программы, более известные как трояны, маскируются под законные файлы или программное обеспечение. После загрузки и установки они вносят изменения в систему и выполняют вредоносные действия без ведома или согласия жертвы.

Компьютерные вирусы: что это такое?

Вирус – это самостоятельная программа, которая помимо воли пользователя устанавливается на его компьютер. Вирус внедряется в программное обеспечение или операционную систему, повреждает программное обеспечение, а затем продолжает распространяться по системе. То же самое относится и к человеческому биологическому вирусу, вызывающему заболевание, отсюда и название.

Как обычные, так и профессиональные пользователи часто используют слово «вирус» для обозначения любого типа вредоносного ПО. Однако вирус в классическом понимании – это именно чума, которая ломает ПК, прерывая его нормальную работу.

Помимо вирусов существуют и другие вредоносные программы. Так, например, существуют трояны — программы, позволяющие злоумышленникам удаленно использовать ваш компьютер в своих целях без вашего ведома. Существуют черви — вирусы-репликаторы, цель которых — установить себя на как можно больше компьютеров. Шпионское, рекламное ПО и программы-вымогатели также классифицируются как вредоносные программы.

Вирусы могут навредить по-разному

Вирусы существуют с самых ранних этапов истории вычислительной техники. До появления Интернета вирусы проникали на другие компьютеры путем переноса зараженных файлов на дискете с одного компьютера на другой. Сейчас, когда данные в основном передаются через интернет, заразиться вирусом намного проще.

Компьютерный вирус можно «поймать» разными способами. Например, веб-страницы и вложения электронной почты можно использовать для прямого запуска вируса в систему. Часто вирус внедряется в скачанную из Интернета программу, которая «выпускает» вирус после ее установки.

При выходе вирус заражает множество файлов, то есть копирует в них свой вредоносный код, чтобы оставаться на компьютере как можно дольше. Простые документы Word, сценарии, программные библиотеки и все другие файлы на вашем компьютере могут быть подвержены риску.

Какие повреждения вызывает компьютерный вирус?

Вирусы могут вызывать различные повреждения. В большинстве случаев они удаляют файлы или безвозвратно их повреждают. Если это произойдет с важным системным файлом, вы не сможете запустить операционную систему после заражения.

Повреждения физического оборудования также возможны, но довольно редко. Например, помимо всего прочего, вирус может разгонять видеокарту, вызывая ее перегрев и вызывая сбои.

Простое уничтожение файлов не приносит преступникам финансовой выгоды, поэтому вирусы их уже не интересуют. Кроме того, на сегодняшний день существует гораздо более прибыльное вредоносное ПО — те же программы-вымогатели или рекламное ПО, так называемое «рекламное ПО».

Как обычные, так и профессиональные пользователи часто используют слово «вирус» для обозначения любого типа вредоносного ПО. Однако вирус в классическом понимании – это именно чума, которая ломает ПК, прерывая его нормальную работу.

Trojans или троянцы

Подобно древним троянцам, которые спрятались бы в деревянном коне, чтобы проникнуть в стан данеев, эти вирусы проникают в компьютер в составе других совершенно безобидных программ, и пока пользователь не запустит программу, в которой скрывается вирус, троян, они ведут себя так же тихо, как вода. Однако, запустив исполняемый файл программы, вы активируете этого опасного гостя, который, в зависимости от типа, будет наносить вам вред: воровать информацию, распространять другие не менее опасные вирусы, повреждать определенные файлы. Трояны, за редким исключением, не могут воспроизводить себя, но гораздо опаснее червей по степени вредоносности и могут нанести большой вред владельцу компьютера.

Основная цель этих, казалось бы, безобидных программ — скрыть активность других вредоносных программ и действия злоумышленников. Для этого руткиты прибегают к самым разным ухищрениям: меняют режимы работы операционной системы, молча отключают или включают различные функции, а особо продвинутые могут даже практически незаметно блокировать от этого работу антивирусных программ. Не находите электронных вредителей, замаскированных под руткиты, или еще более опасных злодеев в человеческом обличии, рыщущих вокруг вашего ПК.

Zombies или зомби

В природе существуют так называемые осы-дементоры, яд которых полностью парализует волю тараканов и подчиняет команды ос, направляя их в свои гнезда и затем откладывая в них яйца, а таракан-зомби становится пищей для маленьких осликов. Зомби также распространены в виртуальном мире. Такие вирусы-зомби действуют подобно тем самым осам, заставляя компьютерную систему выполнять команды (например, совершать массированные атаки на различные ресурсы, рассылать спам и т д.). При этом большинство владельцев ПК даже не догадываются, что их железный друг «зомбирован» и выполняет команды злоумышленника.

Основная задача шпиона – украсть ценную информацию в стране, куда его подослал хозяин. Точно так же шпионское ПО пытается украсть имена пользователей и пароли учетных записей пользователей, и значительная часть этого сосредоточена на отправке информации о банковских картах и учетных записях ничего не подозревающих пользователей создателям вирусов.

Особым типом шпионского ПО являются кейлоггеры (от англ keyloggers), то есть программы, способные перехватывать ввод символов с клавиатуры и, записывая введенную информацию в журнал, отправлять эти журналы непосредственно на сервер владельца. Такие программы могут перехватывать практически любую вводимую информацию, от логинов и паролей на сайтах до переписки в мессенджерах и социальных сетях, включая полную запись ввода с клавиатуры. Кейлоггеры — довольно распространенный вид шпионского ПО не только среди хакеров, но и среди любителей подглядывать за своими «половинками» или домами.

Кто-то просто помнит определение вируса со школьного года и поэтому сразу испытывает отвращение, а кто-то осознает, что это такое, и поэтому чувствует опасность. Чтобы окончательно прояснить, я вам скажу.

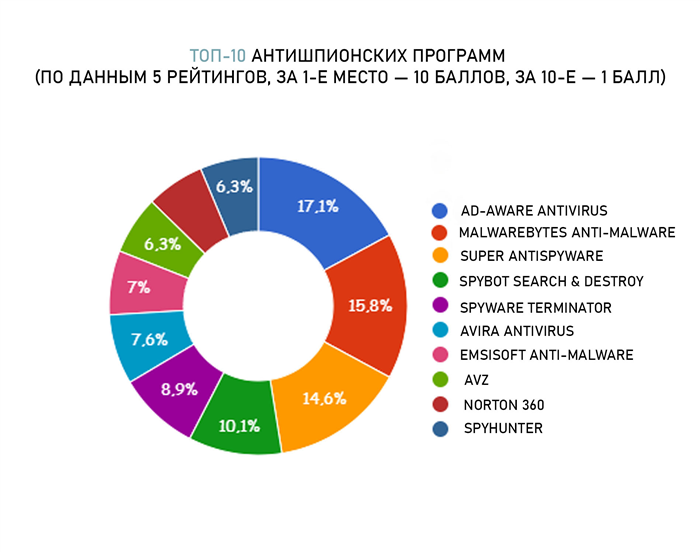

Обезвреживание шпионских программ

Существует еще одна категория вредоносных программ (программ), которая гораздо менее известна, чем вирусы (но отнюдь не менее опасна) в силу специфики своей работы, — программы-шпионы за действиями пользователя. Такие программы (шпионские программы), как правило, поставляются вместе с бесплатными программами, распространяемыми через Интернет, или автоматически устанавливаются на ПК при просмотре веб-страниц.

Шпионское ПО определяется как программное обеспечение, позволяющее собирать информацию о пользователе или организации без их ведома. Рекламное ПО (реклама) — это программный код, вставляемый в программное обеспечение без ведома пользователя для показа рекламы.

По данным New Scientist, 5,1% компьютеров в мире, подключенных к Интернету, имеют на жестком диске программный код, предназначенный для сбора несанкционированной конфиденциальной информации и/или показа нежелательной рекламы во всплывающих окнах браузера.

Согласно данным, полученным исследователями из Вашингтонского университета, изучающими распространение всего четырех шпионских программ (Gator, Cydoor, SaveNow, eZula) на компьютерах кампуса, 5,1% компьютеров имели программное обеспечение для отслеживания активности пользователей-шпионов и 69% всех пользователей в университетских кафедрах и офисах был хотя бы один компьютер, на котором было установлено шпионское ПО.

Как минимум две из этих программ, Gator и eZula, позволяют злоумышленнику не только собирать информацию, но и управлять чужим компьютером.

Программа, предназначенная для поиска и удаления шпионского ПО, сканирует оперативную память, файлы на жестком диске и выявляет шпионское ПО и запускает на них вредоносные процессы. Реестр операционной системы также сканируется. Если обнаруживается запись реестра, которая была установлена вредоносной программой, то она удаляется. Базу антишпионских программ можно обновлять через Интернет. При обнаружении шпионских программ программа предлагает удалить их все или выборочно. Во избежание случайного удаления нужного файла или записи реестра предусмотрена функция восстановления (для этого резервные копии данных создаются автоматически). Такая программа должна быть у каждого пользователя, работающего на компьютере.

После событий последних нескольких лет можно с уверенностью сказать, что шпионское ПО, наряду с компьютерными вирусами, стало глобальным бичом онлайн. Так, по данным EarthLink, 90% всех ПК, подключенных к Интернету, заражены таким ПО. Всего было обнаружено 29 500 000 шпионских программ, в среднем 28 на ПК. Вполне возможно, что в будущем граница между тремя составляющими (шпионское ПО, вирусы и спам) темной стороны Интернета будет полностью стерта, и бороться с ними будет уже не серия разноплановых утилит, а единый программный пакет.

Несмотря на то, что компьютерным вирусам нет еще и полувека, за столь короткое время они уже успели наделать немало шума и не раз вызывали страх у пользователей по всему миру.

Стандартные методы заражения

Так как же происходит заражение компьютерными вирусами или вредоносными программами? Существует несколько стандартных форм. Это ссылки на вредоносные сайты в электронных письмах или сообщениях в социальных сетях, посещение зараженного сайта (так называемая попутная загрузка) и использование зараженного USB-накопителя на вашем компьютере. Уязвимости операционной системы и приложений позволяют злоумышленникам устанавливать вредоносные программы на компьютеры. Поэтому, чтобы снизить риск заражения, очень важно устанавливать обновления безопасности, как только они становятся доступны.

Киберпреступники часто используют методы социальной инженерии, чтобы заставить вас сделать что-то, что угрожает вашей безопасности или безопасности вашего бизнеса. Фишинговые сообщения являются одним из самых распространенных способов. Вы получаете, казалось бы, законное сообщение электронной почты, призывающее вас загрузить зараженный файл или посетить вредоносный веб-сайт. Цель хакеров — написать сообщение таким образом, чтобы оно показалось вам убедительным. Это может быть, например, предупреждение о возможном заражении вирусом, уведомление от вашего банка или сообщение от старого друга.

Конфиденциальные данные, такие как пароли, являются главной целью киберпреступников. Помимо использования вредоносных программ для перехвата паролей по мере их ввода, злоумышленники также могут собирать пароли с веб-сайтов и других компьютеров, которые они скомпрометировали. Вот почему так важно использовать уникальный и сложный пароль для каждой учетной записи. Должно быть не менее 15 символов, включая буквы, цифры и специальные символы. Таким образом, если киберпреступникам удастся захватить учетную запись, у них не будет доступа ко всем вашим учетным записям. К сожалению, у большинства пользователей очень слабые пароли: вместо того, чтобы придумывать труднодоступную комбинацию, они прибегают к резервным паролям, таким как «123456» или «Пароль123», которые злоумышленникам легко подобрать».

Признаки заражения

Хотя большинство вредоносных программ не оставляют явных следов и ваш компьютер работает нормально, иногда вы все же можете заметить признаки возможного заражения. Первая из них — это снижение производительности, т.е медленные процессы, дольше загружаются окна, в фоновом режиме работают какие-то случайные программы. Еще одним тревожным сигналом могут быть измененные домашние страницы в вашем браузере или всплывающая реклама, которая появляется чаще, чем обычно. В некоторых случаях вредоносные программы могут даже мешать основным функциям компьютера: Windows не открывается, вы не можете подключиться к Интернету или не можете получить доступ к функциям системного администрирования более высокого уровня. Если вы подозреваете, что ваш компьютер может быть заражен, немедленно запустите сканирование системы.

Другие статьи и полезные ссылки по теме «Компьютерные вирусы и вредоносное ПО»