Нет необходимости перегружать пропускную способность. Этого достаточно, чтобы перегрузить процессор жертвы, т.е. занять все время процесса.

Что такое DDoS-атака

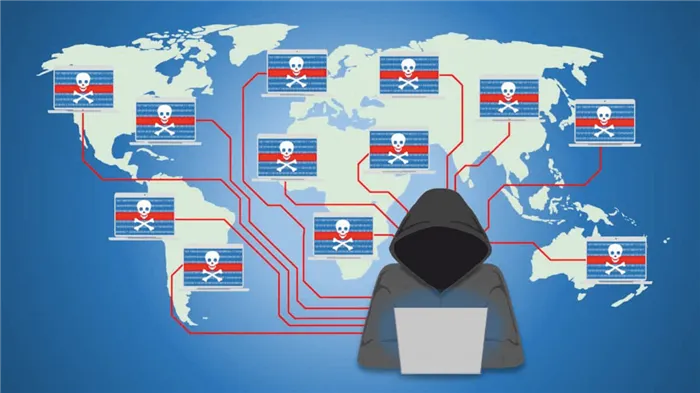

DDoS (Distributed Denial of Service) атаки — это распределенные атаки, которые перегружают серверы и выводят системы из строя. В таких ситуациях пользователи не могут получить доступ к сайту или веб-сервисам, а владелец проекта может потерять прибыль.

Причиной сбоя системы не всегда является DDoS-атака. Ресурсы сервера ограничены, и если все работает в условиях нормальной нагрузки, необычное увеличение может привести к сбою. Увеличение трафика в связи с рекламными кампаниями, запущенными на сайте накануне, также может вызвать проблемы с доступом к сайту.

Если вы уверены, что сбой в работе сайта не связан с действиями, читайте ниже, почему, как и что делать, если ваш сайт подвергся DDoS-атаке.

Серверные приложения для бизнеса

Сосредоточьтесь на своем бизнесе, хостинг осуществляет REG.RU! Закажите мощный облачный сервер с круглосуточным управлением и бесплатной низкоуровневой DDoS-защитой.

Почему ваш сайт могут атаковать?

Одной из причин, по которой ваш сайт может подвергнуться DDoS-атаке, является конкуренция. Затронутые сайты становятся недоступными, поскольку не справляются с нагрузкой из-за огромного количества поступающих запросов. Если клиент находит сайт, который не функционирует, он может перейти на доступный сайт конкурента. Если ваш бизнес успешен, а конкуренция на рынке жесткая, будьте готовы к тому, что ваш сайт может пострадать от DDoS в любой момент.

Кроме того, веб-ресурсы могут просто привлечь внимание злоумышленников. Они могут совершать DDoS-атаки ради развлечения, из личной неприязни или с целью шантажа.

Согласно исследованию «Лаборатории Касперского», в 2017 году треть (36%) российских компаний подверглась хотя бы одной DDoS-атаке; в 2018 году количество атак увеличилось в пять раз по сравнению с 2017 годом.

Кто осуществляет DDoS-атаки

Активисты — это политические активисты, которые используют DDoS как форму политического протеста. Согласно отчету «Касперского» за май 2020 года, число атак на правозащитные организации в США увеличилось. Число увеличилось в 1 120 раз, что совпало с протестами общественности.

Anonymous — самый известный представитель хактивизма. Это децентрализованная группа хактивистов, состоящая в основном из пользователей имиджбордов и онлайн-форумов. Они известны тем, что нарушают ресурсы с незаконным контентом и публикуют личные данные пользователей. За время своего существования они успешно атаковали сайты Ватикана, Интерпола и Европейского парламента.

У них даже был свой символ — маска главного героя фильма VforVendetta. В этой маске он боролся против режима.

В 2008 году маска Гая Фокса стала анонимным мемом и символом.

Ralssec — это группа из шести человек. Он был основан в мае 2011 года и проработал до 26 июня. За столь короткое время команда прославилась успешными атаками на серверы Sony, Nintendo, FOX и PBS, а также на сайт Сената США. После ареста нескольких членов LALSEC прекратила свою деятельность.

Также нередко обычные DDoS-шантажисты действуют под именами известных групп. В 2020 году некоторые крупные компании подверглись угрозам под именами известных хакерских групп FancyBear и ArmadaCollective. Потенциальные мошенники обещали начать атаки на веб-сайты компаний, если они не получат выкуп.

Важно отметить, что DDOS-атаки не направлены на то, чтобы нанести вред системе или вызвать критические сбои. Они нацеливаются на ключевое свойство системы, которым является ее доступность для пользователя, и исправляют его. В результате для пользователя система кажется поврежденной.

Что такое DDoS-атака

Чтобы понять этот термин, обратимся к его производным: denial of service (DOS) означает отказ в обслуживании, а DDOS (denial of distribution) — отказ в распространении.

DOS-атака — это действие, направленное на частичное или полное нарушение работы отдельных служб Интернета или глобальной инфраструктуры путем исчерпания ограниченных базовых ресурсов. Например, оперативная память веб-сервера, реализующего логику приложения, или пропускная способность атакуемого канала атакуемой системы, использующей Интернет, или количество одновременных встреч пользователей, поддерживаемых пользователем веб-приложения.K

DOS-атака — это искусственно созданный поток запросов к интернет-ресурсам или ответов сервисам, поддерживающим их работу, с целью многократно увеличить загрузку сайта или сервера и выключить его.

DOS-атаки могут осуществляться на серверы, сайты, системы и даже телефонные номера. Спамовые звонки делают телефонные линии недоступными для обычных пользователей, что в конечном итоге приводит к удалению и снижению лояльности клиентов.

DDOS-атаки являются разновидностями обычных DOS-атак. Разница между DOS и DDOS заключается в количестве задействованных устройств. Как правило, в классическом DOS используется только одно устройство для отправки запросов к объекту атаки.

В случае DDOS-атак проект обычно распределяется по нескольким устройствам, управляемым центром атаки.

ПРИМЕЧАНИЯ.

DOS-атаки могут быть созданы вручную для нанесения ущерба. В качестве альтернативы, они могут быть естественными, обычно вызванными отказом отдельных узлов или плохим программированием системных ресурсов.

Кто и с какой целью проводит атаки

Можно выделить различные основные цели и пусковые устройства DDOS-атак.

- Борьба с конкурентом. Атака на сервер может проводиться конкурентами для уменьшения трафика на сайт, снижения продаж или полного «падения» доступности ресурса для его пользователей.

- Хактивизм. Политическая или активистская протестная деятельность, с целью привлечь, обратить внимание большого количества пользователей атакуемого ресурса или системы на какие-то требования или ситуацию.

- Вымогательство. Целью хакеров может быть заработок. В таких ситуациях массивные атаки могут продолжаться до тех пор, пока владелец ресурса не согласится с требованиями мошенников. Это все равно что трясти закрытый сейф и ждать, что из него посыплются деньги.

- Личная неприязнь. Иногда единственная цель атаки — желание навредить без каких-либо дополнительных предпосылок. Таким атакам часто подвергаются ресурсы и форумы, на которых идет обсуждение медийных персон.

- Обучение — пробные, как правило, кратковременные действия злоумышленников с целью научиться или отработать сложный сценарий атаки на информационную систему.

- Кража персональных данных. Увеличение нагрузки на сайт или даже сервер может приводить к повышению его уязвимости. Злоумышленники могут пользоваться этим для получения доступа к защищенным персональным данным.

Последние являются более теоретическими вероятностями. Очень маловероятно, что DDOS-атака на ресурс приведет к реальному перерыву в работе.

Это возможно только в том случае, если DDOS-атака является элементом многоступенчатой атаки. Как правило, в этом случае DDOS-атака направлена не против основной цели, а против другого элемента системы, например, средств безопасности, мониторинга или записи.

Чем опасна DDoS-атака для информационной системы

DDOS-атаки могут быть проблематичными по следующим причинам Самая защищенная информационная система, в которой установлены самые современные и эффективные средства защиты, возможно, устранила все уязвимости в коде. Однако пока информационная система подвергается атаке, она будет выходить из строя и будет недоступна для пользователей. В этом случае затраты злоумышленника на проведение такой атаки могут быть гораздо меньше, чем риск потери клиентов, доходов и покупок владельца атакованной системы. Затраты на использование мер защиты от DDOS-атак значительно ниже, чем потери бизнеса от этих атак Константин Феоктистов, архитектор по кибербезопасности компании Sbercloud

Существует несколько типов DDOS-атак.

- «Пинг смерти» (Ping of Death) — отправка пакета данных объемом более 65 535 байт, приводящая к сбою в работе сервера или его отключению. Использовалась в 90-е. Современные системы не подвержены такой атаке.

- HTTP(S) GET/POST-флуд — загрузка с сервера объемных данных или отправка на сервер ничего не значащей информации с целью заполнения канала передачи данных и расходования ресурсов сервера на обработку этого запроса.

- Smurf-атака — отправка атакуемой системе ICMP-ответов от компьютеров на специально сформированный запрос.

- UDP-флуд — отправка множества UDP-пакетов на множество портов (определенные или случайные), чтобы заставить TCP/UDP-стек жертвы обрабатывать ошибки приема пакетов и создавать ответные ICMP-сообщения.

- SYN-флуд — одновременный запуск множества TCP-соединений, размещенных в SYN-пакетах, имеющих устаревший или несуществующий обратный адрес.

- Layer 7 HTTP-флуд — поток HTTP-запросов, обычно направлен на «слабые» места веб-приложения, в основном, логику веб-приложения и нацелены на исчерпание ресурсов веб-сервера при обработке «тяжелых» запросов, интенсивных функций обработки или памяти.

- Атаки на DNS-серверы — отправка на сервер пустых, типовых запросов (пакетов данных).

- Амплификация атаки — способ выполнения DDoS-атаки, приводящий к многократному усилению воздействия на жертву атаки: небольшое количество ботов инициирует отправку огромного количества поддельных пакетов или запросов. Такой подход применяется в атаках, построенных на основе DNS или NTP-протоколов.

По данным компании Corero Network Security, многие предприятия во всем мире ежемесячно сталкиваются с отказом в доступе. И их число достигает 10 миллионов в год, что является беспрецедентной тенденцией.

Причины DDoS-атак

- Личная неприязнь. Она нередко подталкивает злоумышленников на то, чтобы атаковать корпорации или правительственные компании. Например, в 1999 году было совершено нападение на веб-узлы ФБР, вследствие чего они вышли из строя на несколько недель. Случилось это из-за того, что ФБР начало масштабный рейд на хакеров.

- Политический протест. Обычно такие атаки проводят хактивисты — IT-специалисты с радикальными взглядами на гражданский протест. Известный пример — серия кибер-атак на эстонские государственные учреждения в 2007 году. Их вероятной причиной послужила возможность сноса Памятника Воину-освободителю в Таллине.

- Развлечение. Сегодня все большее количество людей увлекаются DDoS и желают попробовать свои силы. Новички-хакеры нередко устраивают нападения, чтобы развлечься.

- Вымогательство и шантаж. Перед тем, как запускать атаку, хакер связывается с владельцем ресурса и требует выкуп.

- Конкуренция. DDoS-атаки могут быть заказаны от недобросовестной компании с целью повлиять на своих конкурентов.

Кто потенциальные жертвы

DDO могут бросать сайты любого размера, от обычных блогов до крупных корпораций, банков и других финансовых учреждений.

Согласно исследованиям «Лаборатории Касперского», одна атака может стоить компании до 1,6 миллиона долларов США. Это серьезный ущерб. Приемлемые атаки не могут быть выдержаны в течение некоторого времени и поэтому не могут сработать.

Сайты и серверы чаще всего страдают от DDOS-атак.

- крупных компаний и государственных учреждений;

- финансовых учреждений (банков, управляющих компаний);

- купонных сервисов;

- медицинских учреждений;

- платежных систем;

- СМИ и информационных агрегаторов;

- интернет-магазинов и предприятий электронной коммерции;

- онлайн-игр и игровых сервисов;

- бирж криптовалюты.

Устройства, подключенные к Интернету, обычно называемые Интернетом вещей (IoT), недавно пополнили печальный список частых жертв DDOS-атак. Самые высокие темпы роста в этой области наблюдаются в кибератаках, направленных на нарушение работы электронных кассовых аппаратов в крупных магазинах и торговых центрах.

Механизм работы

Каждый веб-сервер имеет свой предел количества приложений, которые он может обслуживать одновременно. Кроме того, существуют ограничения на пропускную способность между сетью и сервером. Чтобы обойти эти ограничения, злоумышленники создают сети из компьютеров с вредоносным ПО, называемые «ботнетами» или «зомби-сетями».

Для создания ботнета киберпреступники распространяют троянские программы через рассылки электронной почты, социальные сети или сайты. Компьютеры, входящие в ботнет, не имеют физической связи между собой. Их интегрирует только целевая «служба» хакера-хозяина.

Во время DDOS-атаки хакер посылает команды на «зараженные» компьютеры-зомби, чтобы начать атаку. Ботнет генерирует большое количество трафика, который может перегрузить любую систему. Основными «мишенями» DDO обычно являются пропускная способность сервера, DNS-серверы и само интернет-соединение.

Если вы уверены, что сбой в работе сайта не связан с действиями, читайте ниже, почему, как и что делать, если ваш сайт подвергся DDoS-атаке.

Характеристика атак сегодня

За исключением самых продвинутых атак, можно сказать, что мощность атак увеличивается, по крайней мере, в три-четыре раза каждый год. География злоумышленников меняется лишь от части к части, что определяется максимальным количеством компьютеров в той или иной стране. Как показано в квартальном отчете за 2016 год, Россия, США и Китай являются странами с наибольшим количеством ботов.

В настоящее время типы атак можно разделить на три категории

Наводнения.

Атаки, использующие уязвимости в стеке сетевых протоколов.

Наиболее популярными и интересными атаками этого типа являются ACK/push ACK floods, syn floods, TCP null/ip null attacks и ping floods.

Атаки на уровне приложений

Полный список атак и их описание см. в базе знаний.

Способы защиты от DDoS-атак

Лучший способ защитить себя от DDOS-атак — обратиться к специалисту. Они предложат вам различные варианты. Одним из самых популярных является дистанционная защита с помощью обратного посредничества. Процесс длится не более 10 минут, так как для подключения защиты не нужно менять хостинг-провайдера.

Почему выбирают нас. Наши материалы расположены в основных центрах обработки данных по всему миру и способны обеспечить скорость передачи данных 300 Гбит/с или 360 миллионов пакетов в секунду. Кроме того, наша сеть распространения контента (CDN) и инженеры внимательно относятся к нестандартным атакам или чрезвычайным ситуациям. Поэтому, находясь под нашей защитой, вы можете быть уверены, что ваш сайт доступен 24 часа в сутки. Нам доверяют: reg.ru, Discuss I Fakty, WebMoney, российские беспроводные эксплойты GPM и др.

Только при небольшом количестве атак вы можете применить собственную защиту, анализируя трафик и корректируя правила маршрутизации. Метод защиты от конкретной атаки дается на основе знаний.