Обратите внимание, что в дистрибутиве использовались безвредные файлы, а в эксперименте фиксировался только запуск. Для киберпреступников может быть достаточно, чтобы пользователи скачали и запустили файлы, но им необходимо установить программное обеспечение или внести изменения в качестве менеджеров.

Что такое социальная инженерия и почему ее используют мошенники

С умножением новых возможностей для широкого повседневного общения, таких как социальные сети и мессенджеры, одновременно развивалась и социальная инженерия.

Помимо прочего, она возникла как методика привлечения внимания социальных сетей. В то же время социальная инженерия создала новую волну угроз для неизвестных интернет-пользователей.

Давайте рассмотрим, как это любят делать различные мошенники и как вы можете с этим бороться, соблюдая несколько простых правил.

Согласно Википедии, социальная инженерия — это набор приемов, методов и технологий, использующих социологию и психологию для создания пространства, условий и ситуаций, которые более эффективно приводят к определенным желаемым результатам.

Другими словами, это полезная наука, которая позволяет быстро получить желаемое. Однако интернет привел к тому, что эта наука активно используется в мошенничестве для получения конфиденциальной информации от пользователей интернета. Поэтому в отношении среднего пользователя можно дать следующее упрощенное определение

Социальная инженерия — это новейший метод манипулирования людьми для получения доступа к личной и конфиденциальной информации.

В целом, манипуляции очень популярны в наши дни, и существует множество «исследований» на эту тему, причем не только в Интернете. Однако работа в Интернете может быть и полезной. Это связано с тем, что манипуляторы могут быть скрытыми.

Существуют различные варианты проведения таких операций, например, фишинг и другие формы манипуляций.

Почему мошенники любят использовать социальную инженерию

Причина проста. Мошенники манипулируют людьми, вовлеченными в социальную жизнь, через компьютерные сети собирают информацию об интересующих их людях и используют эту информацию в своих интересах. Мошенников, специализирующихся в этой области, также называют социальными хакерами.

Обычным людям может показаться, что сама операция проводится исключительно для их блага, без какой-либо очевидной выгоды для мошенников, манипулирующих людьми. Именно в этом и заключается особенность манипуляции, говоря словами известной песни из некогда популярного фильма «Приключения Пиноккио».

Лиса Алиса, Пиноккио и Кот Базиль из «Пиноккио».

Можно выделить распространенные способы воздействия на людей в области социальной инженерии, которые активно используются мошенниками. Первое, что нужно сделать, — это «завоевать» их доверие. Затем они быстро удивляют их неожиданной информацией или новостями, похожими на правду.

Мошенникам часто необходимо принимать быстрые решения и действовать поспешно от возможных жертв до того, как они успеют оправиться. Затем они делают все возможное, чтобы поставить потенциальных жертв мошенничества в ситуацию, когда у них нет времени на принятие продуманных, взвешенных решений.

А вот старая классическая фраза из фильма «Бриллиантовая рука»: «Головы, вся штукатурка пропадет! Штукатурка выходит! Клиенты уйдут! В любом случае, здесь нет времени на раздумья. Вы должны действовать здесь на основе единственной информации, которой вы располагаете.

Лидер, все потеряно! Штукатурка выходит! Клиент уйдет! (из фильма «Бриллиантовая рука»).

Такими «уловками», заставляющими людей действовать мгновенно, может быть, например, «фальшивая» информация о снятии денег с банковских карт.

Это также может быть «поддельный» запрос на изменение пароля к личному счету жертвы. В этом случае деньги или данные могут быть отключены без участия владельца.

Жертвы могут «принести» информацию о трагедии членам семьи или друзьям. Можно использовать и другие подобные весьма неожиданные приемы, чтобы подготовить жертву к немедленным действиям. Главная цель мошенников — поддерживать «теплоголовое», а не холодное, неконтролируемое состояние ума.

Социальная инженерия предназначена именно для разработки таких методов. Конечно, его главная цель — не обмануть. Но в данном случае, например, она почти идентична атомной энергии, которая действует как источник энергии и может вызвать катастрофические разрушения. Это зависит от развития социологии и, в нашем случае, от того, кто и с какой целью применяет результаты науки.

Что есть люди, которые используют социальную инженерию, а не те, кто использует ее во вред? Информация, запрашиваемая мошенниками (назовем их так за неимением другого достойного прилагательного), зависит от способа мошенничества. В большинстве случаев информация варьируется

Нигерийские письма

Рассмотрим, например, электронное письмо от человека из Нигерии. Отправитель такого письма внезапно становится богатым и по необъяснимой причине хочет положить деньги на ваш банковский счет.

Когда вы «щипаете» это предложение, вас в конечном итоге убеждают предоставить вашу личную банковскую информацию. Без этой информации как ваш неожиданный подрядчик сможет перевести вам деньги? Затем мошенники могут использовать полученную от вас информацию, чтобы просто украсть у вас деньги, а не перевести их.

В наши дни в Нигерии не так много мошенников. Эта техника стала чем-то вроде классического мошенничества, и в наши дни очень немногие люди «впечатляются». Мошенникам необходимо придумать другие способы «законного (воровства) у населения», используя в своих интересах методы социальной инженерии. Таким образом, они считают, что разделяют взгляды пресловутых поставщиков OSTAP.

Продавцы OSTAP бесплатны, но вы покупаете билет, чтобы войти в «Гражданин, провалитесь». Не члены профсоюза — 30 девушек».

Мошенникам часто необходимо принимать быстрые решения и действовать поспешно от возможных жертв до того, как они успеют оправиться. Затем они делают все возможное, чтобы поставить потенциальных жертв мошенничества в ситуацию, когда у них нет времени на принятие продуманных, взвешенных решений.

Содержание:

Термин «социальная инженерия» относится к способам, с помощью которых злоумышленник может получить информацию или контролировать поведение человека без использования технических средств. Суть социальной инженерии заключается в том, чтобы влиять, убеждать и завоевывать доверие людей, используя только хитрые психологические методы. Методы социальной инженерии всегда основаны на манипуляции базовыми человеческими эмоциями (страх, жадность, сочувствие). Основная задача социального инженера — «подобрать ключик» к каждому человеку, играть на чувствах и эмоциях, забывая обращать внимание и предпринимать действия, необходимые злоумышленнику.

Успешные атаки социальной инженерии предоставляют жертве средства, необходимые для получения доступа к спонтанным и часто незащищенным конфиденциальным данным (пароли учетных записей, пароли, данные кредитных карт) или целевым системам в обход ограничений безопасности.

Типичным примером атаки методом социальной инженерии является телефонный звонок или сообщение, отправленное клиенту банка от имени сотрудника банка. Клиенту сообщают, что его карта была заблокирована, и просят сообщить свои данные и пароль под видом восстановления карты.

Жертвы и цели социальных инженеров

Любой человек может стать жертвой атаки социальной инженерии. Универсального лекарства не существует. Вопрос в том, обладает ли социальный инженер достаточной сложностью и авторитетом, чтобы выполнить трюк и убедить жертву выполнить предписанные действия.

Социальные инженеры нацелены как на обычных пользователей, так и на сотрудников компаний и банков. В первом случае злоумышленники руководствуются собственными интересами. В последнем случае злоумышленники получают доступ к корпоративным сетям, чтобы украсть данные, выполнить противоречивую информацию или нарушить работу информационных систем. Даже те информационные системы, которые надежно защищены современным оборудованием и аппаратурой и изолированы от Интернета, уязвимы для такого рода атак просто потому, что ими управляют люди.

Социальная инженерия обычно является одним из этапов спланированной атаки на компьютер. Злоумышленнику проще убедить жертву запустить вредоносный файл на своем компьютере, чем потратить время на то, чтобы «взломать» человека, чтобы получить доступ к системе первым или найти и использовать техническую уязвимость.

Техники социальной инженерии

Принцип атак социальной инженерии основан на том, чтобы вызвать у жертвы чувство доверия. По сути, большинство людей склонны доверять дружелюбным и выразительным людям, когда те обращаются к ним с вопросами или, казалось бы, разумными просьбами о помощи. Например, распространенным способом получения конфиденциальной информации от сотрудников компании являются телефонные звонки злоумышленников, выдающих себя за коллег или обслуживающий персонал. Если социальный инженер провел определенную подготовку, знает имя, должность и рабочий телефон жертвы, создал правдоподобную и убедительную историю и владеет профессиональным сленгом, то пользователь, без малейшего сомнения, сможет получить от мошенника такую информацию, как имена пользователей и пароли для своих аккаунтов Можно.

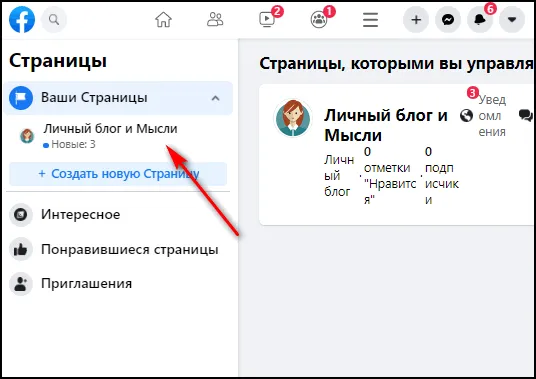

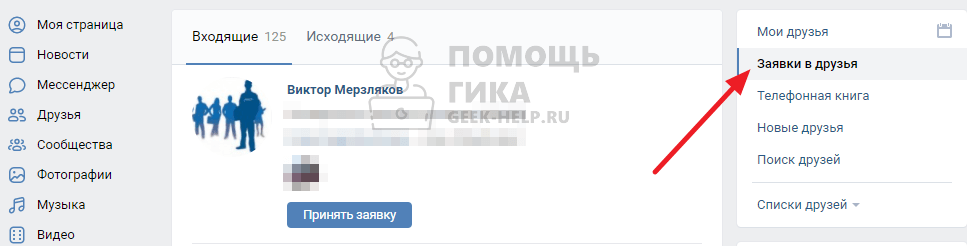

Тот факт, что большинство людей оставляют в Интернете огромное количество информации о себе, играет на руку социальным инженерам. Злоумышленники могут использовать цифровой след жертвы и учетные записи в социальных сетях, чтобы получить представление о личности, интересах и привычках человека и использовать эти данные при атаке.

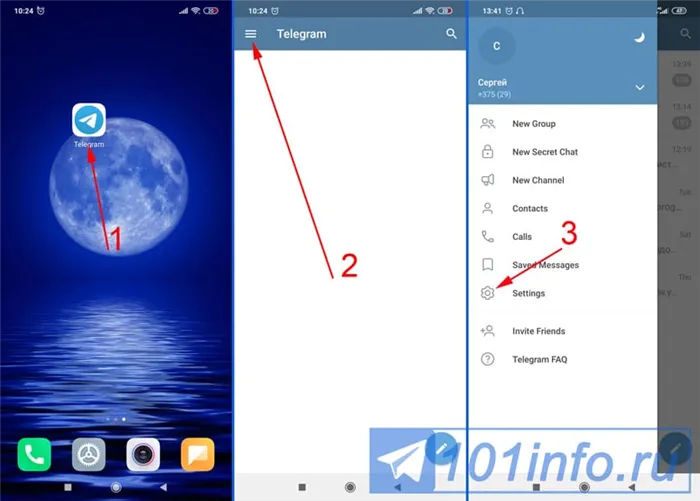

Каналы связи для атак социальной инженерии могут быть любыми: электронная почта, прямой мессенджер, телефон или SMS-сообщения.

Существуют различные методы социальной инженерии.

-

Фишинг. Поддельные страницы сайта являются одними из самых популярных методов обмана пользователей с целью получения персональной или конфиденциальной информации. Страница, повторяющая дизайн целевой, и содержит поля для ввода логина и пароля. Ссылки на такие страницы распространяются через СМС-сообщения, электронные письма, социальные сети и мессенджеры. Причем получить фишинговое письмо можно даже от знакомого адресата. Чтобы вызвать доверие у своей жертвы, злоумышленники часто используют взломанные учетные записи.

Социальная инженерия обычно является одним из этапов спланированной атаки на компьютер. Злоумышленнику проще убедить жертву запустить вредоносный файл на своем компьютере, чем потратить время на то, чтобы «взломать» человека, чтобы получить доступ к системе первым или найти и использовать техническую уязвимость.

Атаки с использованием социальной инженерии

Атаки на людей с помощью методов социальной инженерии включают в себя различные этапы подготовки.

- сбор информации о жертве и о внутренней структуре компании (большинство данных можно получить из открытых источников, например, имя сотрудника, его должность, адрес электронной почты и номер телефона могут быть указаны на сайте);

- планирование (выбор метода атаки, создание легенды, изучение профессиональной лексики, подготовка необходимых инструментов, например, вредоносного ПО);

- контакт с жертвой (задействуются слабые места) и получение необходимой информации.

После того как киберпространство получило данные, можно подключить и выполнить желаемые действия. Давайте проанализируем некоторые типы атак.

Плечевой серфинг

Люди, чьи рабочие процессы происходят вне офиса (командировки, самостоятельная работа), должны быть осторожны в общественных местах. Каждый раз, когда вы вводите пин-код, подключайтесь к своему личному счету и ведите записи, находясь в кафе или на вокзале. За вами может вестись наблюдение. Плечевой серфинг — заглядывание за спину.

Претекстинг

Мошенник заранее ищет предлог, чтобы подойти к жертве и составить сценарий разговора с ней — предлог. Социальный инженер пытается вывести собеседника из психологического равновесия, сообщая ему о наличии проблемы и запрашивая данные, необходимые для ее решения. Обычно этот метод используется для получения финансовой информации — паролей и подключений к онлайн-банкам, пин-кодов для кредитных карт и т.д. Предлог похож на официальный разговор с сотрудником банка. Кроме того, преступник узнает личную информацию о жертве (например, имя, дату рождения), которая сообщается во время разговора.

Фишинг/вишинг

Фишинг — это метод, направленный на сбор пользовательских данных с целью авторизации в различных системах. Злоумышленники рассылают массовые электронные письма, в которых пользователь представляется как зарегистрированный менеджер онлайн-ресурса или как сотрудник службы поддержки. Цель этих писем — открыть пользователю ссылку, указанную в письме. В результате отобразятся поля данных авторизации, и мошенник войдет на сайт, оставив логин и пароль. Термин «вишинг» используется, когда предпринимаются попытки предоставить такую информацию через телефонные разговоры.

Заражение ПК вредоносным ПО

Цель преступника — заразить компьютер жертвы вирусом, который считывает всю компьютерную информацию. Эта цель может быть достигнута двумя способами.

- Троянский конь. Письмо с вложениями (документ, изображение), зараженными компьютерным вирусом, чаще всего стилизуется под корпоративное сообщение.

- Дорожное яблоко. Флеш-карта или другой съемный носитель оставляется в общественном месте; жертва, проявляя любопытство или желание вернуть владельцу потерявшуюся вещь, запускает файл с флешки, чтобы установить ее владельца, и компьютер подвергается заражению

Обратная социальная инженерия

Преступник тайно наносит физический ущерб компьютеру жертвы и ждет, когда жертва попросит его о помощи. Таким образом, преступник создает ситуацию таким образом, что человек решает исправить неполадки. Таким образом, человек выступает в данном случае в роли помощника и не подозревает об утечке информации.

Способы защиты от атак с использованием социальной инженерии

Люди — самое слабое место в безопасности ИТ-инфраструктуры компании. Сотрудники часто становятся жертвами мошенников и эмоциональных скрытников, когда не знают, что именно они должны делать. Чтобы снизить риск успешных атак на бизнес-персонал, необходимо научить людей обнаруживать подозрительные признаки и создать четкие правила работы с информацией.

- Инструкции по общению с клиентами/партнерами/техподдержкой. Сотрудник должен точно знать, кому и какую информацию он вправе передавать, и при каких обстоятельствах. В остальных случаях он может вежливо отказать от предоставлении данных или передать запрос руководителю.

- Инструкции по работе с информацией. Часто покидая рабочее место на долгое время, сотрудники забывают выключить монитор и любая информация, которую видно на экране, может быть полезной для мошенников.

- Повышение осведомленности. Социальная инженерия развивается и появляются новые методы психологического воздействия на людей, поэтому необходимо следить за актуальными способами атак и периодически обновлять знания персонала.

- Чтение литературы. За пределами офиса сотрудники продолжают пользоваться интернет-ресурсами и оставляют личную информацию в социальных сетях, на форумах, в комментариях тематических сайтов и т. д. Эти данные может использовать преступник, чтобы вызвать доверие у вашего работника. Создайте библиотеку с полезными и интересными книгами с практическими советами по защите персональных данных, например, «Искусство быть невидимым» Кевина Митника.

Заключение

Безопасность компании зависит от ответственного отношения сотрудников к хранению и передаче информации другим лицам. Психологические приемы, используемые преступниками, могут вызывать сильные эмоциональные реакции у работников, которые под влиянием своих эмоций разглашают секретную информацию. Чтобы избежать этого, важно обучать работников распознавать мошеннические алгоритмы и проверять информацию, которую они предоставляют третьим лицам по ним.

Трейдеры являются экспертами в области создания и анализа персонализированной рекламы в социальных сетях. В этой статье подробно рассказывается о характере этой профессии, уровне заработной платы и о том, как ее завоевать.

Массивные данные — это огромное количество различной информации и набор методов и инструментов для ее обработки и анализа.

Анализ — это процесс сбора, организации и преобразования информации, открытой в онлайн-ресурсах, с помощью специального программного обеспечения.

© Надежный Хостинг Евробайт™2010-2022 e-mail: support@eurobyte.ru