Подозрительные ссылки являются одним из основных элементов электронных «рыболовных сообщений» или «полезной нагрузки». Эти ссылки часто сокращаются (с помощью bit.ly или аналогичных сервисов) или создаются таким образом, чтобы выглядеть как настоящие ссылки от реальной компании и соответствовать содержанию поддельного письма.

Как распознать фишинговые ссылки и сайты

Роскачество совместно со Стофишем подготовило памятку о том, как выявить фишинговые ссылки и предотвратить повреждение данных и кошельков.

Социальная инженерия — это обман людей с целью побудить их действовать так, как выгодно злоумышленнику. Например, «Я из службы поддержки клиентов банка. Пожалуйста, сообщите мне код из полученного вами SMS». Это был фарс и стимул действовать так, как выгодно нападающему.

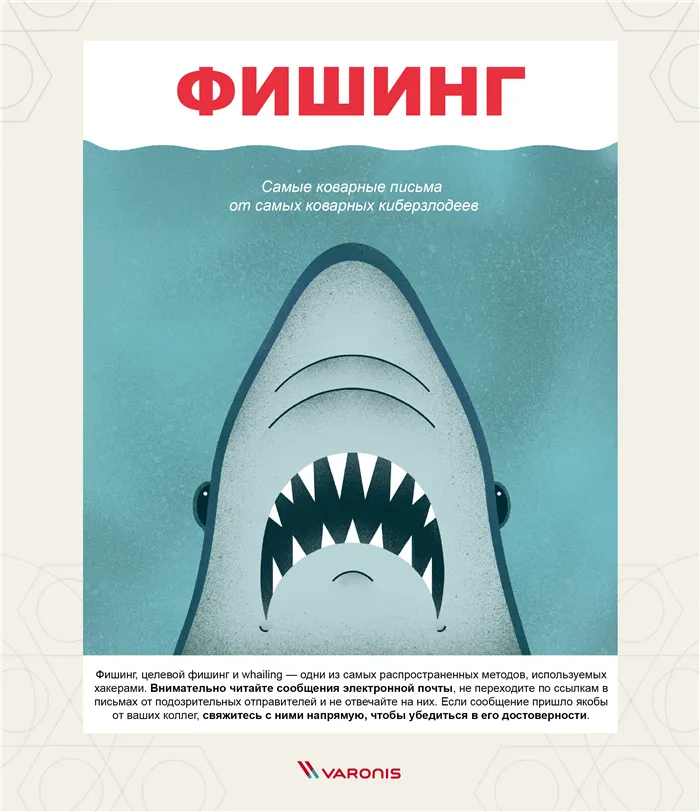

Фишинг — это процесс кражи конфиденциальной информации. Например, если вы вводите пароль своего аккаунта в социальной сети на поддельном сайте и нажимаете кнопку Enter, этот процесс называется фишингом.

Фишинговая ссылка — это адрес страницы, на которой злоумышленник крадет конфиденциальную информацию, оставленную жертвой. Например, ссылка, запрашивающая пароль электронной почты на поддельном сайте.

Памятка по распознаванию фишинговых ссылок

В современной цифровой реальности киберпреступники используют все доступные методы социальной инженерии, чтобы убедить пользователей в фишинговых аферах, которые кажутся вредоносными для пользователя и выгодными для мошенника.

Важно: Электронные «рыболовные» ссылки можно получить по всем каналам, включая социальные сети, служебную и рабочую электронную почту, мессенджеры, SMS, чаты, сайты знакомств и подобные сайты.

Всемирное правило № 1: не открывайте ссылки, размещенные незнакомцами.

Глобальное правило № 2: Если ссылка отправлена без объяснения или с сомнительным объяснением (как бот), рекомендуется открыть ее, чтобы проверить, действительно ли это кто-то из ваших знакомых, потому что даже знакомые люди могут быть скомпрометированы.

Глобальное правило № 3: Если после перехода по подозрительной ссылке вас просят предоставить конфиденциальную или личную информацию или загрузить файл (особенно файл), покиньте сайт.

Глобальное правило №4: Всегда используйте последнюю версию антивируса. Это позволит обнаружить фишинговые ссылки во время «подхода».

Глобальное правило № 5: Не контролируйте ссылки только перед тем, как щелкнуть по ним. Также после того, как вы побывали на сайте. Сайт, на который вы пересылаете, может отличаться от сайта, указанного в ссылке.

Признаки потенциальной опасности

Ссылка имеет форму числа. Например: http: //178.248.232.27.

Ссылки, содержащие символ ‘@’. Фактический адрес ссылки находится справа от этого символа. Пример: http: //bank.ru@zlo.ru.

Принцип веб-сайта — www, но без точек и тире. Пример: wwwbank.ru или www-bank.ru.

Адрес веб-сайта имеет префикс HTTP или HTTPS, но без «://». Например, httpsbank.ru или httpbank.ru.

Различные ссылки при перемещении указателя мыши. Например, Tele2.ru описан в тексте, но Teie2.ru появляется в нижнем углу браузера при перемещении указателя мыши.

Ссылка не может быть нажата, но может содержать поддельный текст. Invader надеется, что вы скопируете и вставите ссылку в свой браузер. Пример: электронное письмо содержит ссылку teie2.ru, которую вы копируете и вставляете в браузер, но которая оказывается teie2.ru.

Злодей может заменить букву «О» на цифру 0 или строчную букву l на большую букву I (и) или b на d и т.д. Например, 0niine.dank.ru онлайн, а не bank.ru.

Тот факт, что ссылка начинается с https://, не означает, что она безопасна.

Поэтому, даже если арестовывается лишь небольшой процент людей, мошенники все равно могут заработать достаточно денег. Более того, в большинстве случаев им даже не нужно разрабатывать сложные системы для их эксплуатации, поскольку они охотятся за банковскими данными.

Что такое фишинг?

Проще говоря, фишинг — это тактика, используемая для кражи личной информации путем обмана получателей, заставляя их нажимать на обманные ссылки или загружать зараженные вложения. Эти электронные письма могут казаться исходящими из абсолютно респектабельного источника, такого как коммерческая компания, банк или отдельное лицо или группа внутри организации, например, отдел кадров, менеджер или даже генеральный директор.

Если сотрудники не распознают признаки фишинга, под угрозой оказывается весь их организм. Согласно исследованию, проведенному компанией Verizon, первой жертве почтовой «рыбалки» потребовалось 16 минут, чтобы открыть вредоносное сообщение, а для того, чтобы сообщить о нем, потребовалось вдвое больше — 33 минуты. кампания в секторе информационной безопасности. Учитывая, что 91% киберпреступлений начинается с успешного сообщения электронного фишинга, эти 17 минут могут оказаться катастрофическими для вашей компании.

Методы фишинговых атак

Как упоминалось выше, большинство, если не все, фишинговые атаки начинаются с электронного письма, которое кажется отправленным совершенно законным источником, но последующие атаки и методы проникновения могут отличаться. Некоторые из них очень просты и заключаются в том, чтобы обманом заставить пользователя нажать на ссылку для введения конфиденциальной информации, в то время как другие более сложны, например, исполняемые файлы, которые имитируют реальные процессы, получают доступ к компьютеру и сети жертвы для запуска вредоносных программ. Также имеются. Осторожно.

Электронные «рыболовные» атаки обычно используют несколько методов для обмана жертвы. Например, нередко фишеры манипулируют ссылками и подделывают сайты, чтобы убедить людей принять меры, если это возможно. Первое, что вы видите при получении «рыболовного» письма, — это поддельная ссылка, ведущая на часто используемый сомнительный сайт, такой как Facebook, Amazon или YouTube, которая затем приводит к сообщению, призывающему вас перейти по ссылке ниже. Различные розыгрыши. Эти сообщения просят пользователя ввести конфиденциальную информацию и утверждают, что существует проблема со счетом или порядок ее решения. В этот момент следующий прием вводит в игру подделку веб-сайтов.

На первый взгляд, ссылка может показаться законным веб-сайтом. ‘Amazon.com’ может выглядеть хорошо и выявить небольшие расхождения или несоответствия, раскрывающие природу ссылки. Создание таких вводящих в заблуждение доменов, тесно связанных с известными сайтами, называется типосквоттингом. Эти вредоносные сайты максимально приближены к реальной странице, что позволяет ничего не подозревающим пользователям вводить свои учетные данные. С другой стороны, хакеры могут вводить украденные данные на реальные веб-сайты.

Хакеры часто прикрепляют подозрительные файлы или добавляют ссылки, при нажатии на которые тайно загружается вредоносное программное обеспечение, проникающее в систему жертвы. Эти атаки часто включают вредоносные программы, замаскированные под реальные исполняемые файлы. Работая в фоновом режиме, это программное обеспечение бродит по сети пользователя и крадет конфиденциальную информацию, такую как банковские счета, номера национального страхования и учетные данные пользователей. Вредоносное ПО может включать программы-вымогатели, которые тайно проникают в сеть жертвы, шифруют, перемещают конфиденциальные данные и требуют выкуп.

Типы фишинговых атак

Самый популярный способ нападения на фишинговых мошенников — создать их как можно больше. Они отправляют стандартное письмо от имени известного сайта как можно большему числу адресатов, надеясь, что кто-то попадется в их ловушку. Хотя это и эффективно, это не единственный способ привлечь жертву. Некоторые киберпреступники используют более сложные методы для достижения своих целей, такие как целевой фишинг, фишинг клонов и вайфай.

Адресный фишинг и уэйлинг

Как и в случае фишинговых атак в целом, целевой фишинг и фишинг в худшем случае используют доверенные источники для обмана своих жертв. Однако вместо рассылки сообщений большому количеству адресатов, целенаправленный фишинг нацелен на конкретных людей или разыгрывает доверенное лицо, чтобы украсть учетные данные и информацию.

Подобно адресному фишингу, китинг (буквально «кит») направлен на конкретных известных людей. Вместо того чтобы нацеливаться на широкую группу, например, отдел или команду, злоумышленники нацеливаются на внутреннего капитана Ахава с целями высокого уровня (руководители и влиятельные лица) в надежде достичь «Белого кита».

Охотник за китами» играет роль руководителя высшего звена, такого как генеральный директор, финансовый директор или менеджер по персоналу, который пытается убедить членов организации раскрыть важную информацию о злоумышленнике.

Для успешного китобойного промысла злоумышленникам необходимо узнать о своих жертвах больше, чем при традиционном фишинге, чтобы казаться как можно более надежными. Злоумышленник надеется использовать власть менеджера, выдающего себя за такового, чтобы убедить сотрудника или других директоров не управлять или возражать против просьбы.

Работая в своей предыдущей компании, я занимался китобойным промыслом, и мошенник, представлявшийся генеральным директором, позвонил на мой номер телефона и попросил оказать ему услугу. К счастью, в письме было много очевидных признаков мошенничества. Самым очевидным было то, что кабинет управляющего директора находился всего в нескольких шагах от моего, так что он мог легко прийти, если бы он мне понадобился!

Клон-фишинг

Клонированный фишинг не так умен, как целенаправленный фишинг или драйвинг, но он не так эффективен. Этот метод атаки имеет все основы фишингового мошенничества, но вместо того, чтобы разыгрывать пользователя или организацию с конкретным запросом, злоумышленник копирует фактическое электронное письмо, ранее отправленное легальной организацией. Хакеры используют ссылки, чтобы подделать реальные ссылки из оригинального письма и перенаправить жертву на сайт обманного ce. Там они обманом заставляют пользователя ввести учетные данные, которые злоумышленник использует на настоящем сайте.

Примеры мошенничества с электронной почтой

Мошенники часто подделывают официальные электронные письма от розничных компаний, таких как Amazon или Walmart, утверждая, что пользователю необходимо ввести учетные данные или платежную информацию для завершения заказа. Ссылка в электронном письме переводит пользователя на целевую страницу, которая выглядит как настоящая страница, где можно ввести конфиденциальную информацию.

Многие люди стали жертвами фишинговых афер, во многом потому, что инструменты фишинга постоянно меняются и становятся все более технологически сложными.

Какие цели у фишинга?

Фишинговые атаки используются для кражи ценных данных. Данные банковских карт, имена пользователей и пароли используются для подключения к веб-сайтам для ведения счетов. Хакеры также могут шантажировать жертв деньгами, чтобы те не выкладывали данные в Интернет.

Фишинговые атаки также являются способом получения доступа к чужим Apple ID. По данным экспертов Group IB, кража Apple ID является наиболее распространенным видом атак на iOS. В случае успешной атаки мошенник получает доступ к облачному хранилищу iCloud и резервным копиям устройств. Если устройство было сброшено, доступ к сохраненным файлам возможен. Из-за этого личные фотографии звезд часто попадают в Интернет.

Хакеры рассылают электронные письма с предупреждением о том, что со счета пользователя будут сняты деньги за платные подписки на приложения. Для того чтобы жертва действовала быстрее, срок вывода средств устанавливается как можно ближе, а сумма достаточно велика, чтобы потерявший ее человек пожалел об этом.

Прилагается ссылка на электронный «рыбацкий» сайт для удаления регистрации, визуально идентичный официальному сайту Apple. Там жертва вводит свое имя пользователя и пароль Apple ID, хакер получает их и подключается к ее учетной записи.

После авторизации хакер может управлять подпиской жертвы и создавать резервные копии устройства с ценными файлами. На сайте Apple есть руководства о том, как распознать фишинговые атаки.

Самые распространенные типы фишинга

По способу распространения сайты-подделки делят на два типа

Это электронные письма или сообщения, которые кажутся отправленными от имени реальной организации или компании — банка, регулирующего органа или государственной службы. Внутри находятся документы, вредоносные программы, ссылки на сайты, созданные преступниками, а также таблицы или изображения с требованиями перевести деньги на определенный счет или номер телефона. Жертва нажимает на ссылку и вводит данные, не подозревая о мошенничестве.

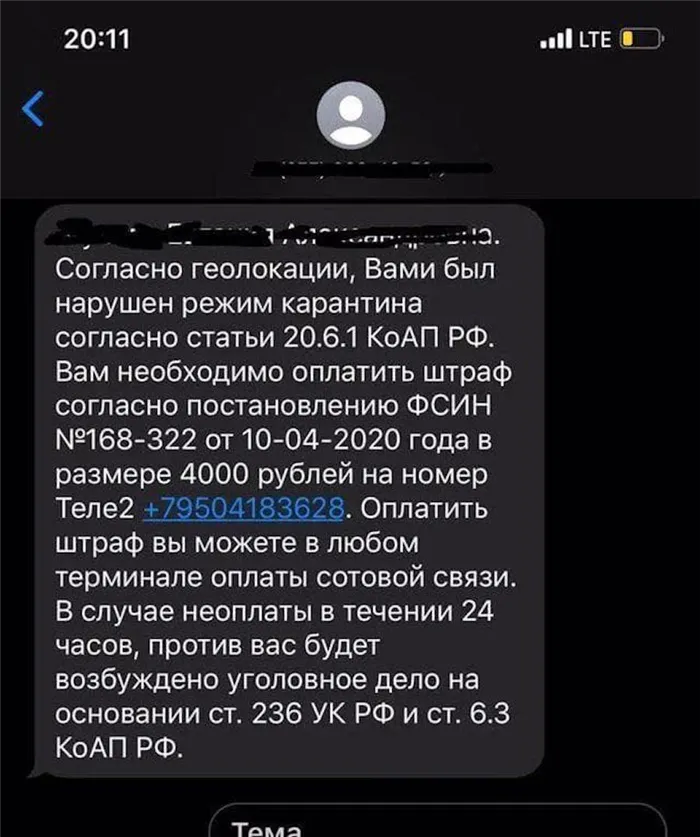

Весной 2020 года москвичи получили SMS-сообщение о «штрафе» за правонарушения, связанные с самовнушением. Штраф» нужно было оплатить в течение 24 часов определенным числом. В противном случае получателю грозит уголовное преследование.

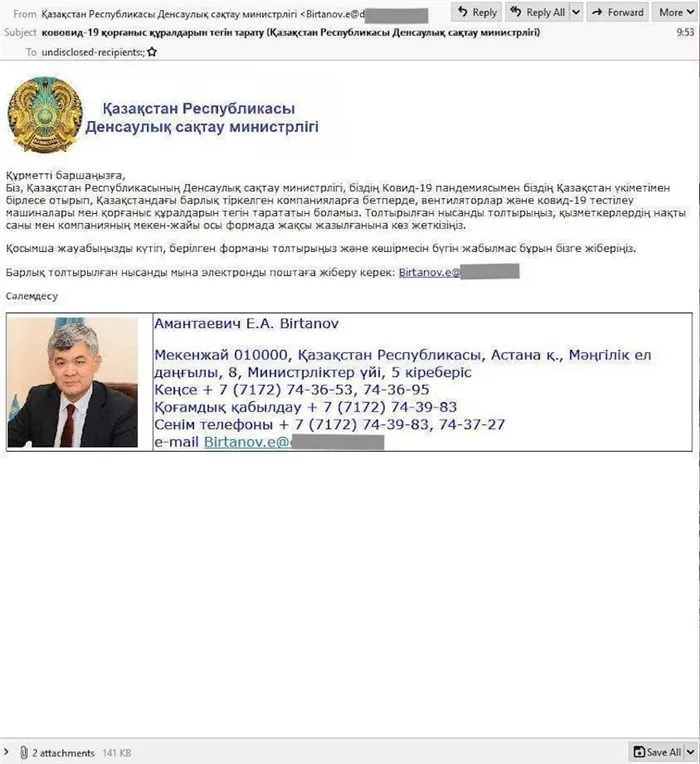

В то же время в Казахстан было отправлено письмо от имени местного министра здравоохранения. Преступник рекламировал возможность получения бесплатного защитного оборудования в рамках государственной помощи. Получателям просто нужно было заполнить прилагаемую форму и отправить ее по обратному адресу. Вложение содержало документ, который при запуске передавал вредоносную программу из семейства Loki PWS, предназначенную для кражи пользователей и паролей с зараженных компьютеров.

Интернет-мошенники становятся все более агрессивными, следя за событиями, связанными с крупными рекламными кампаниями. Новые модели iPhone, онлайн-продажи, такие как «черная пятница», анонсы праздников и спортивных мероприятий. Как правило, пользователи совершают спонтанные электронные покупки в спешке, принимают поспешные решения и не обращают внимания на подводные камни.

В 2020 году, накануне «черной пятницы», эксперты Group-IB обнаружили, что более 400 сайтов копируют Aliexpress Market и 200 других сайтов-клонов. Мошенники часто используют похожие названия ресурсов, чтобы ввести пользователей в заблуждение.

Риск таких сайтов заключается в том, что они могут подделывать, имитировать или продавать некачественную продукцию, красть данные банковских карт клиентов или заражать устройства пользователей вирусами», — рассказал представитель Group IB о тенденциях РБК.

По методу сбора данных также выделяют два типа фишинга

Мошенники используют ту же рабочую среду, что и оригинальный или похожий домен, чтобы ввести пользователей в заблуждение. Можно только изменить характер на адрес. В большинстве случаев они меняют буквы, которые выглядят одинаково. Например, одна заглавная I с маленькой L. Aliexpress.com и aiexpress.com — это разные домены, но визуально они отличаются.

Как правило, это файл form.rar. При открытии он заражает устройство вирусом и начинает шпионить за жертвой — собирать данные и отправлять их злоумышленнику.

Кто может стать жертвой фишинга?

Group IB сообщает, что фишинговые атаки могут быть направлены не только на обычных пользователей, но и на предпринимателей, которые в поисках товаров посещают сайты поставщиков, созданные киберпреступниками.

Бухгалтеры и инвесторы, работающие с удаленными банковскими системами, также являются потенциальными жертвами. Атаки осуществляются через популярные профильные ресурсы, которые либо подделаны, либо заражены вредоносным ПО.

В июне 2017 года деньги были украдены со счета компании фонда. Group-IB изучила жесткий диск и обнаружила признаки фишинговой атаки. В тот же день сотрудник предприятия открыл браузер Internet Explorer и набрал вопрос «Подоходный налог с физических лиц на доходы от иностранных компаний, когда уплачивается». Одна из ссылок была www.glavbukh.ruにつながり, с которой вирус ушел вниз. План был следующим. Пользователь переходил на оскорбительный юридический сайт, с которого его тайно перенаправляли на сервер с серией эксплойтов (программа, ищущая уязвимости в листах). Они опускают на устройство банковскую троянскую ловушку. Преступники смогли получить удаленный доступ к счетам и внести деньги.